中央社

(中央社記者劉建邦台北3日電)桃捷、北捷陸續接獲恐嚇電子郵件,警方查出是境外IP,經分析,犯嫌以類似VPN服務申請境外IP,設斷點規避反向追查,從用字研判熟悉台灣。警方將從分析文字語意等,追查身分。

桃園大眾捷運股份有限公司今天上午接到恐嚇訊息,有人因瑞士聯邦國會友台小組訪問團將於5至10日訪台而不滿,傳送恐嚇訊息,揚言若台灣政府讓瑞士訪問團抵台,要在桃園機場捷運A1台北車站放置炸彈。警方初步調查信件IP位置位於荷蘭。

另外,台北捷運公司1月底也曾陸續收到恐嚇信件,歹徒提到要在車站月台放炸彈和連續殺人。警方介入調查後,掌握IP,為境外VPN跳板。

從警方偵辦案件來看,寄發恐嚇電子郵件多為境外IP,刑事局指出,犯嫌都是透過類似虛擬私人網路(VPN)服務,申請境外IP位置,意圖設置斷點,阻擾警方反向追查。

警方說,其實透過類似VPN服務建置境外IP的情形很常見,像民眾想看國內未轉播的運動賽事或公司需召開跨國會議等,都會使用到VPN服務,申請後可取得境外IP位置及自選所在區域,順利進入國外網路系統,且幾乎都是正常用途。

但若有人刻意要寄發恐嚇電子郵件,也會透過類似VPN服務,申請境外IP位置,再發信到台灣的公務單位或大眾運輸系統網頁留言恐嚇,犯嫌就是企圖規避反向追查,但警方可從電子郵件內的文字及語意、數位鑑識技術、國際合作等偵辦手法,追查歹徒身分。

警方表示,近期留言恐嚇大眾運輸系統的犯嫌,經分析電子郵件的文字語意及用字,研判瞭解且熟悉台灣,或是曾待過國內一段時間。

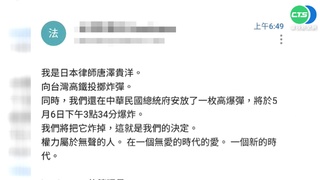

警方說,像署名「唐澤貴洋」的網友留言內容,曾提到如炸彈等,且文字用語的政治立場偏激,並在重要國際外賓訪台期間寄發恐嚇電子郵件,但不排除有人刻意仿效,會把相關犯案手法列為資料,持續擴大追查。(編輯:方沛清)1120203

新聞來源:中央社

讀者迴響